МОСКВА, 3 дек – РИА Новости, Алина Гайнуллина. Делегирование доменного имени скандально известному сайту Wikileaks.org, публиковавшему секретные документы государственных органов США, приостановлено американским сервисом EveryDNS.net, говорится в сообщении на главной странице его сайта everydns.com. Тем не менее, он появился в зоне .ch, и также обратиться к Wikileaks можно непосредственно по его IP-адресу.

Отказ сервисом обслуживать Wikileaks.org привел к невозможности обратиться к сайту по доменному имени. Однако, как пишет ZDNet, посетить скандальный ресурс можно, обратившись к нему напрямую через его IP-адрес (http://88.80.13.160/). Также сегодня сайт стал доступен по адресу Wikileaks.ch.

Согласно сообщению EveryDNS.net, регистратор «обеспечивал работу доменного имени (DNS) сайта wikileaks.org до 22.00 EST 2 декабря 2010 года (06.00 мск 3 декабря), после чего предоставление услуг было прекращено». Сервис отмечает, что обеспечение работы прекращено «в соответствии с установленными правилами».

«Wikileaks.org стал мишенью массовых DDoS-атак. Эти нападения угрожают и могут в будущем нарушить стабильность инфраструктуры EveryDNS.net, которая обеспечивает доступ более чем к 500 тысячам других сайтов», - заявляет компания. Отмечается, что за сутки до прекращения поддержки сайта wikileaks.org владельцу домена было выслано уведомление по электронной почте. Кроме того, соответствующая информация сообщалась хозяевам Wikileaks.org через Twitter и в чате на сайте wikileaks.org.

DDoS-атака организуется путем генерации большого количества обращений к серверу, как правило, с помощью сети зараженных вредоносным кодом компьютеров, подконтрольных организатору атаки.

В этом случае либо канал, либо сам сервер не справляется с нагрузкой, и сайт становится недоступен для посетителей. «Мы можем только предполагать, была ли DDoS-атака на WikiLeaks, о которой сообщает EveryDNS.net, предпринята против самого веб-сервера или DNS-серверов, обслуживающих WikiLeaks.org», - говорит технический директор российской хостинговой компании «Мастерхост» Дмитрий Криков в интервью РИА Новости.

DNS-серверы отвечают за соответствие мнемонического имени сайта (доменного имени) его цифровому адресу в Сети (IP-адресу). «Если атакованы DNS-серверы, это приводит к недоступности всех сайтов, обслуживамых DNS-сервером, и хостинг-провайдер бывает вынужден отказать в обслуживании атакуемому сайту, т.е. прекратить делегирование его домена, чтобы обеспечить работоспособность остальных. То же происходит и в случае атаки на отдельно взятый сайт, если интенсивность нападения настолько высока, что с ней не справляется канал связи», - говорит Криков.

«Позиция DNS-провайдера EveryDNS.net, если она вызвана именно DDoS-атаками, вполне понятна. Бороться с атаками на конкретный домен довольно накладно, иногда проще просто отключить неблагонадежный домен, и тем самым стабилизировать работу своих серверов» - сообщил директор по маркетингу компании SECURIT, российского разработчика решений для защиты информации Александр Ковалев в интервью РИА Новости.

По его мнению, вполне возможно, что причиной отключения стало и то, что использовался тот вид DDoS-атаки, который перенаправляет все запросы пользователей других доменов в сторону одного конкретного адреса, то есть другие сайты стали попросту недоступны.

Эксперты считают, что в случае продолжения атак переезд на новый домен вряд ли поможет WikiLeaks. «Найти нового DNS-провайдера не составляет особого труда, но если атаки продолжатся, то WikiLeaks наверняка опять отключат» - говорит Ковалев.

Представители Wikileaks подтвердили факт прекращения работы сайта в микроблоге пректа в Twitter. «Домен Wikileaks.org убит американским EveryDNS.net после массовых хакерских атак”, - говорится в сообщении.

В ноябре этого хакеры уже блокировали работу Wikileaks. Как отмечалось тогда в Twitter-блоге проекта, в связи с атакой сайт был недоступен для пользователей США и Европы.

Ранее услуги хостинга интернет-ресурсу WikiLeaks прекратила предоставлять компания Amazon.com. Такое решение было принято в связи с соответствующим запросом от председателя Комитета Сената США по национальной безопасности Джозефа Либермана, после того как стало известно, что WikiLeaks перевел свою базу данных на серверы американской компании. Как заявили тогда представители WikiLeaks в Twitter, теперь база данных сайта будет переведена на серверы в Европе.

Несколько недель назад правительство США приняло Акт о борьбе с нарушениями авторских прав и продажей контрафактных товаров в интернете (COICA), согласно которому доменные регистраторы должны прекращать предоставление услуг тем или иным сайтам. Акт призывает к созданию двух «черных списков» доменных адресов – один должен создаваться по решениям судов, а второй поддерживаться генеральной прокуратурой и министерством юстиции. В США согласно этому акту заблокирован доступ уже более чем к 70 сайтам.

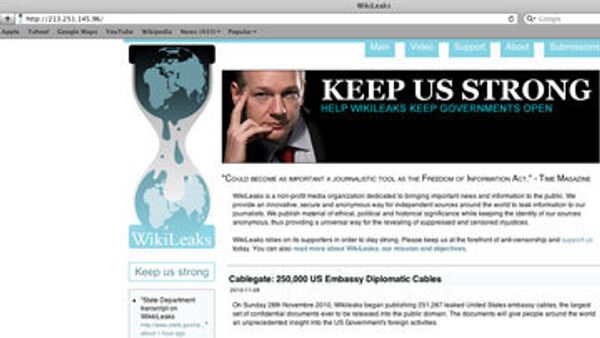

Интернет-ресурс WikiLeaks, специализирующийся на публикации "закрытой" информации, выложил на этой неделе более 250 тысяч секретных документов. На этот раз опубликована переписка американских дипломатов с Госдепартаментом, в которой, в частности, содержатся весьма нелестные высказывания в адрес ряда европейских лидеров. А в конце июля сайт опубликовал подборку из более 90 тысяч служебных документов, касающуюся проведения операций США и их союзников в Афганистане и Ираке с 2004 по 2009 год.